全面了解病毒网络攻击基础(一)

日期:10-27| 味学网| http://www.weixiu6.com |电脑安全 |人气:510次

全面了解病毒网络攻击基础(一)由http://www.weixiu6.com整理发布,类别:电脑安全, 本站还有更多关于电脑安全知识,个人电脑安全,电脑安全设置方面的资料。

第一部分:计算机病毒防治

一、什么是计算机病毒

计算机病毒不同于生物医学上的“病毒”,计算机病毒是指编制或者在计算机程序中插入的破坏计算机功能或者毁坏数据,影响计算机使用并能自我复制的一组计算机指令或者程序代码。由于它的所做所为与生物病毒很相像,人们才给它起了这么一个“响亮”的名字。与生物病毒不同的是几乎所有的计算机病毒都是人为地故意制造出来的,有时一旦扩散出来后连制造者自己也无法控制。它已经不是一个简单的技术问题,而是一个严重的社会问题了。目前,全球已有的计算机病毒约7万余种。

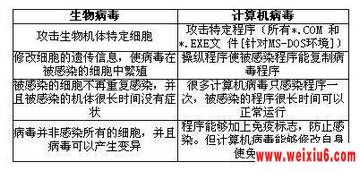

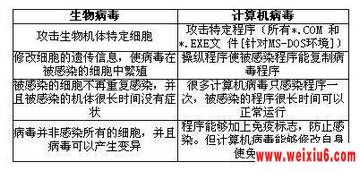

下面我们将生物医学病毒与感染IBM-PC机的DOS环境下的病毒的特征进行对比。

二、网络蠕虫和特洛伊木马程序

1988年一个由美国CORNELL大学研究生莫里斯编写的蠕虫病毒蔓延造成了数千台计算机停机,蠕虫病毒开始现身网络。而后来的红色代码,尼姆达病毒疯狂的时候,造成几十亿美元的损失。2003年1月26日, 一种名为“2003蠕虫王”的蠕虫病毒迅速传播并袭击了全球,致使互联网网路严重堵塞,互联网域名服务器瘫痪,造成网民浏览互联网网页及收发电子邮件的速度大幅减缓, 同时银行自动提款机的运作中断, 机票等网络预订系统的运作中断, 信用卡等收付款系统出现故障。国外专家估计,造成的直接经济损失在12亿美元以上。

网络蠕虫(worm)主要是利用操作系统和应用程序漏洞传播,通过网络的通信功能将自身从一个结点发送到另一个结点并启动运行的程序,可以造成网络服务遭到拒绝并发生死锁。“蠕虫”由两部分组成:一个主程序和一个引导程序。 主程序一旦在机器上建立就会去收集与当前机器联网的其它机器的信息。它能通过读取公共配置文件并运行显示当前网上联机状态信息的系统实用程序而做到这一点。随后,它尝试利用前面所描述的那些缺陷去在这些远程机器上建立其引导程序。

特洛伊木马程序(Trojan horse)是一个隐藏在合法程序中的非法的程序。该非法程序被用户在不知情的情况下被执行。其名称源于古希腊的特洛伊木马神话,传说希腊人围攻特洛伊城,久久不能得手。后来想出了一个木马计,让士兵藏匿于巨大的木马中。大部队假装撤退而将木马摈弃于特洛伊城,让敌人将其作为战利品拖入城内。木马内的士兵则乘夜晚敌人庆祝胜利、放松警惕的时候从木马中爬出来,与城外的部队里应外合而攻下了特洛伊城。

完整的木马程序一般由两个部分组成:一个是服务器程序,一个是控制器程序。“中了木马”就是指安装了木马的服务器程序,若你的电脑被安装了服务器程序,则拥有控制器程序的人就可以通过网络控制你的电脑、为所欲为,这时你电脑上的各种文件、程序,以及在你电脑上使用的帐号、密码就无安全可言了。木马程序不能算是一种病毒,但越来越多的新版的杀毒软件,已开始可以查杀一些木马了,所以也有不少人称木马程序为黑客病毒。

三、计算机病毒的传播

计算机病毒的传播途径主要有:

1、通过文件系统传播;

2、通过电子邮件传播;

3、通过局域网传播;

4、通过互联网上即时通讯软件和点对点软件等常用工具传播;

5、利用系统、应用软件的漏洞进行传播;

6、利用系统配置缺陷传播,如弱口令、完全共享等;

7、利用欺骗等社会工程的方法传播。

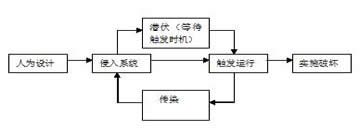

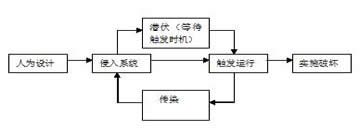

计算机病毒的传播过程可简略示意如下:

四、计算机病毒的特征

计算机病毒作为一种特殊的程序具有以下特征:

(一)非授权可执行性,计算机病毒隐藏在合法的程序或数据中,当用户运行正常程序时,病毒伺机窃取到系统的控制权,得以抢先运行,然而此时用户还认为在执行正常程序;

(二)隐蔽性,计算机病毒是一种具有很高编程技巧、短小精悍的可执行程序,它通常总是想方设法隐藏自身,防止用户察觉;

(三)传染性,传染性是计算机病毒最重要的一个特征,病毒程序一旦侵入计算机系统就通过自我复制迅速传播。

(四)潜伏性,计算机病毒具有依附于其它媒体而寄生的能力,这种媒体我们称之为计算机病毒的宿主。依靠病毒的寄生能力,病毒可以悄悄隐藏起来,然后在用户不察觉的情况下进行传染。

(五)表现性或破坏性。无论何种病毒程序一旦侵入系统都会对操作系统的运行造成不同程度的影响。即使不直接产生破坏作用的病毒程序也要占用系统资源。而绝大多数病毒程序要显示一些文字或图象,影响系统的正常运行,还有一些病毒程序删除文件,甚至摧毁整个系统和数据,使之无法恢复,造成无可挽回的损失。

(六)可触发性,计算机病毒一般都有一个或者几个触发条件。一旦满足触发条件或者激活病毒的传染机制,使之进行传染;或者激活病毒的表现部分或破坏部分。触发的实质是一种条件的控制,病毒程序可以依据设计者的要求,在一定条件下实施攻击。这个条件可以是敲入特定字符,某个特定日期或特定时刻,或者是病毒内置的计数器达到一定次数等。

五、用户计算机中毒的24种症状

一是计算机系统运行速度减慢。

二是计算机系统经常无故发生死机。

三是计算机系统中的文件长度发生变化。

四是计算机存储的容量异常减少。

五是系统引导速度减慢。

六是丢失文件或文件损坏。

七是计算机屏幕上出现异常显示。

八是计算机系统的蜂鸣器出现异常声响。

九是磁盘卷标发生变化。

十是系统不识别硬盘。

十一是对存储系统异常访问。

十二是键盘输入异常。

十三是文件的日期、时间、属性等发生变化。

十四是文件无法正确读取、复制或打开。

十五是命令执行出现错误。

十六是虚假报警。

十七是换当前盘。有些病毒会将当前盘切换到C盘。

十八是时钟倒转。有些病毒会命名系统时间倒转,逆向计时。

十九是WINDOWS操作系统无故频繁出现错误。

二十是系统异常重新启动。

二十一是一些外部设备工作异常。

二十二是异常要求用户输入密码。

二十三是Word或EXCEL提示执行“宏”。

二十四是不应驻留内存的程序驻留内存。

六、计算机病毒防治策略

计算机病毒的防治要从防毒、查毒、解毒三方面来进行;系统对于计算机病毒的实际防治能力和效果也要从防毒能力、查毒能力和解毒能力三方面来评判。

(一)防毒。是指根据系统特性,采取相应的系统安全措施预防病毒侵入计算机。防毒能力是指通过采取防毒措施,可以准确、实时监测预警经由光盘、软盘、硬盘不同目录之间、局域网、互联网(包括FTP方式、E-MAIL、HTTP方式)或其它形式的文件下载等多种方式的病毒感染;能够在病毒侵入系统时发出警报,记录携带病毒的文件,即时清除其中的病毒;对网络而言,能够向网络管理员发送关于病毒入侵的信息,记录病毒入侵的工作站,必要时还要能够注销工作站,隔离病毒源。

(二)查毒。是指对于确定的环境,能够准确地报出病毒名称,该环境包括内存、文件、引导区(含主引导区)、网络等。查毒能力是指发现和追踪病毒来源的能力,通过查毒能准确

如果觉得全面了解病毒网络攻击基础(一)不错,可以推荐给好友哦。

第一部分:计算机病毒防治

一、什么是计算机病毒

计算机病毒不同于生物医学上的“病毒”,计算机病毒是指编制或者在计算机程序中插入的破坏计算机功能或者毁坏数据,影响计算机使用并能自我复制的一组计算机指令或者程序代码。由于它的所做所为与生物病毒很相像,人们才给它起了这么一个“响亮”的名字。与生物病毒不同的是几乎所有的计算机病毒都是人为地故意制造出来的,有时一旦扩散出来后连制造者自己也无法控制。它已经不是一个简单的技术问题,而是一个严重的社会问题了。目前,全球已有的计算机病毒约7万余种。

下面我们将生物医学病毒与感染IBM-PC机的DOS环境下的病毒的特征进行对比。

二、网络蠕虫和特洛伊木马程序

1988年一个由美国CORNELL大学研究生莫里斯编写的蠕虫病毒蔓延造成了数千台计算机停机,蠕虫病毒开始现身网络。而后来的红色代码,尼姆达病毒疯狂的时候,造成几十亿美元的损失。2003年1月26日, 一种名为“2003蠕虫王”的蠕虫病毒迅速传播并袭击了全球,致使互联网网路严重堵塞,互联网域名服务器瘫痪,造成网民浏览互联网网页及收发电子邮件的速度大幅减缓, 同时银行自动提款机的运作中断, 机票等网络预订系统的运作中断, 信用卡等收付款系统出现故障。国外专家估计,造成的直接经济损失在12亿美元以上。

网络蠕虫(worm)主要是利用操作系统和应用程序漏洞传播,通过网络的通信功能将自身从一个结点发送到另一个结点并启动运行的程序,可以造成网络服务遭到拒绝并发生死锁。“蠕虫”由两部分组成:一个主程序和一个引导程序。 主程序一旦在机器上建立就会去收集与当前机器联网的其它机器的信息。它能通过读取公共配置文件并运行显示当前网上联机状态信息的系统实用程序而做到这一点。随后,它尝试利用前面所描述的那些缺陷去在这些远程机器上建立其引导程序。

特洛伊木马程序(Trojan horse)是一个隐藏在合法程序中的非法的程序。该非法程序被用户在不知情的情况下被执行。其名称源于古希腊的特洛伊木马神话,传说希腊人围攻特洛伊城,久久不能得手。后来想出了一个木马计,让士兵藏匿于巨大的木马中。大部队假装撤退而将木马摈弃于特洛伊城,让敌人将其作为战利品拖入城内。木马内的士兵则乘夜晚敌人庆祝胜利、放松警惕的时候从木马中爬出来,与城外的部队里应外合而攻下了特洛伊城。

完整的木马程序一般由两个部分组成:一个是服务器程序,一个是控制器程序。“中了木马”就是指安装了木马的服务器程序,若你的电脑被安装了服务器程序,则拥有控制器程序的人就可以通过网络控制你的电脑、为所欲为,这时你电脑上的各种文件、程序,以及在你电脑上使用的帐号、密码就无安全可言了。木马程序不能算是一种病毒,但越来越多的新版的杀毒软件,已开始可以查杀一些木马了,所以也有不少人称木马程序为黑客病毒。

三、计算机病毒的传播

计算机病毒的传播途径主要有:

1、通过文件系统传播;

2、通过电子邮件传播;

3、通过局域网传播;

4、通过互联网上即时通讯软件和点对点软件等常用工具传播;

5、利用系统、应用软件的漏洞进行传播;

6、利用系统配置缺陷传播,如弱口令、完全共享等;

7、利用欺骗等社会工程的方法传播。

计算机病毒的传播过程可简略示意如下:

四、计算机病毒的特征

计算机病毒作为一种特殊的程序具有以下特征:

(一)非授权可执行性,计算机病毒隐藏在合法的程序或数据中,当用户运行正常程序时,病毒伺机窃取到系统的控制权,得以抢先运行,然而此时用户还认为在执行正常程序;

(二)隐蔽性,计算机病毒是一种具有很高编程技巧、短小精悍的可执行程序,它通常总是想方设法隐藏自身,防止用户察觉;

(三)传染性,传染性是计算机病毒最重要的一个特征,病毒程序一旦侵入计算机系统就通过自我复制迅速传播。

(四)潜伏性,计算机病毒具有依附于其它媒体而寄生的能力,这种媒体我们称之为计算机病毒的宿主。依靠病毒的寄生能力,病毒可以悄悄隐藏起来,然后在用户不察觉的情况下进行传染。

(五)表现性或破坏性。无论何种病毒程序一旦侵入系统都会对操作系统的运行造成不同程度的影响。即使不直接产生破坏作用的病毒程序也要占用系统资源。而绝大多数病毒程序要显示一些文字或图象,影响系统的正常运行,还有一些病毒程序删除文件,甚至摧毁整个系统和数据,使之无法恢复,造成无可挽回的损失。

(六)可触发性,计算机病毒一般都有一个或者几个触发条件。一旦满足触发条件或者激活病毒的传染机制,使之进行传染;或者激活病毒的表现部分或破坏部分。触发的实质是一种条件的控制,病毒程序可以依据设计者的要求,在一定条件下实施攻击。这个条件可以是敲入特定字符,某个特定日期或特定时刻,或者是病毒内置的计数器达到一定次数等。

五、用户计算机中毒的24种症状

一是计算机系统运行速度减慢。

二是计算机系统经常无故发生死机。

三是计算机系统中的文件长度发生变化。

四是计算机存储的容量异常减少。

五是系统引导速度减慢。

六是丢失文件或文件损坏。

七是计算机屏幕上出现异常显示。

八是计算机系统的蜂鸣器出现异常声响。

九是磁盘卷标发生变化。

十是系统不识别硬盘。

十一是对存储系统异常访问。

十二是键盘输入异常。

十三是文件的日期、时间、属性等发生变化。

十四是文件无法正确读取、复制或打开。

十五是命令执行出现错误。

十六是虚假报警。

十七是换当前盘。有些病毒会将当前盘切换到C盘。

十八是时钟倒转。有些病毒会命名系统时间倒转,逆向计时。

十九是WINDOWS操作系统无故频繁出现错误。

二十是系统异常重新启动。

二十一是一些外部设备工作异常。

二十二是异常要求用户输入密码。

二十三是Word或EXCEL提示执行“宏”。

二十四是不应驻留内存的程序驻留内存。

六、计算机病毒防治策略

计算机病毒的防治要从防毒、查毒、解毒三方面来进行;系统对于计算机病毒的实际防治能力和效果也要从防毒能力、查毒能力和解毒能力三方面来评判。

(一)防毒。是指根据系统特性,采取相应的系统安全措施预防病毒侵入计算机。防毒能力是指通过采取防毒措施,可以准确、实时监测预警经由光盘、软盘、硬盘不同目录之间、局域网、互联网(包括FTP方式、E-MAIL、HTTP方式)或其它形式的文件下载等多种方式的病毒感染;能够在病毒侵入系统时发出警报,记录携带病毒的文件,即时清除其中的病毒;对网络而言,能够向网络管理员发送关于病毒入侵的信息,记录病毒入侵的工作站,必要时还要能够注销工作站,隔离病毒源。

(二)查毒。是指对于确定的环境,能够准确地报出病毒名称,该环境包括内存、文件、引导区(含主引导区)、网络等。查毒能力是指发现和追踪病毒来源的能力,通过查毒能准确

如果觉得全面了解病毒网络攻击基础(一)不错,可以推荐给好友哦。

本文Tags:电脑安全知识,个人电脑安全,电脑安全设置,电脑安全知识,个人电脑安全,电脑安全设置,电脑学习,

- 电脑安全相关文章

-

- ・上一篇:解读黑客非法盗取QQ币的利益链(一)

- ・全面了解病毒网络攻击基础(一)

- › 全面了解病毒网络攻击基础(一)

中查找“全面了解病毒网络攻击基础(一)”更多相关内容

中查找“全面了解病毒网络攻击基础(一)”更多相关内容 中查找“全面了解病毒网络攻击基础(一)”更多相关内容

中查找“全面了解病毒网络攻击基础(一)”更多相关内容- 在soso中搜索相关文章:全面了解病毒网络攻击基础(一)

- 在搜狗中搜索相关文章:全面了解病毒网络攻击基础(一)